Bug bounty nereden geldi? Neden ortaya çıktı?

Bug bounty nereden geldi? Neden ortaya çıktı?

Bug bounty hakkında siber güvenliği artırmak için bir çözüm olarak defalarca yazdık. Bu çözüm, "zayıf nokta raporu karşılığında ödül ödemesi" olarak ifade edilebilir. Halk arasında ve daha samimi bir şekilde belki de şöyle denebilir: "Uzmanların kendi bakış açılarıyla bakmaya davet edildiği, olası zayıf noktaları keşfedip rapor ettikleri ve her bir zayıf noktanın değerine göre ödül aldıkları bir çağrı." Bu şekilde ifade edildiğinde, daha tanıdık bir çözüm gibi görünüyor. Belki de çeşitli küçük ve büyük platformlarda bu çözümün uygulandığına şahit olmuşuzdur. Ancak tarih bug bounty hakkında ne söylüyor? Bu siber güvenlik artırma çözümü nereden geldi ve neden ortaya çıktı? Dünyanın ilk hangi işletmeleri bu yaklaşımı resmi olarak dikkate alıp kullandı?

Bug bounty'nin en belirgin özelliği nedir?

Belki de bug bounty'yi sadece güvenliği artırmanın bir yolu olarak görmemek gerekir! Aksine, bir güvenlik açığı keşfetmenin yeni bir yolu olarak düşünmek daha doğru olabilir. Nasıl mı? Herkesin yardımını, zekasını, bilgisini ve deneyimini kullanarak; güvenlik açıkları bildirisini herkese açık hale getirerek. Bu yaklaşımda "kolektif zeka" gücü kabul edilir. Çünkü ne kadar çok göz ve zeka farklı bir bakış açısıyla, kendi bilgi ve deneyimlerini kullanarak güvenlik açıkları aramaya başlarsa, o kadar çok güvenlik açığı keşfedilir. Bu bakış açısıyla baktığımızda, muhtemelen hepimiz daha önce benzer yöntemlerle karşılaşmışızdır. Peki, siber güvenlik alanında durum nasıl?

Bir varmış, bir yokmuş... Her şeyin başında Mentor Graphics varmış...

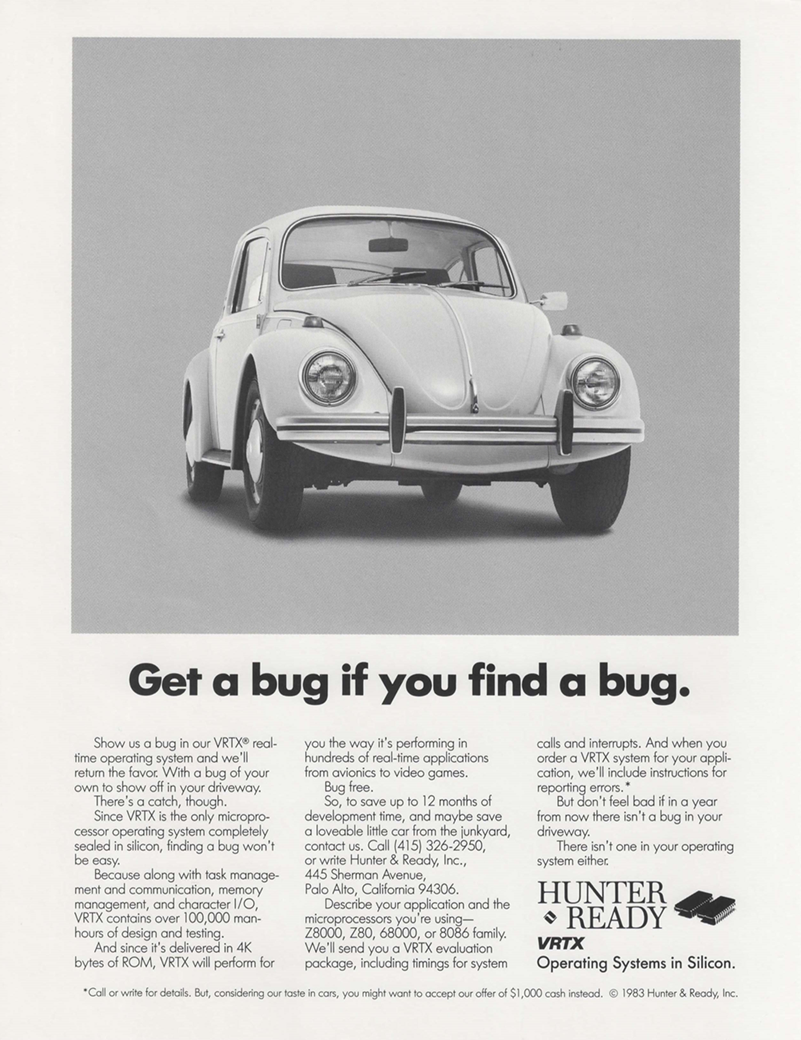

Hadi gelin, zaman makinesiyle 1983 yılına gidelim. Tam da o yıl, bir güvenlik açığı bulana ödül veren ilk program başlatıldı. Bu programı başlatan ilk şirket ise Mentor Graphics oldu. Mentor Graphics, bir reklam kampanyasıyla, gerçek zamanlı bir işletim sisteminde güvenlik açığı bulan kişiye ödül olarak ünlü bir Volkswagen Beetle (Halkarabası) vermeyi vaat etti.

Netscape ve "Bug Bounty" Teriminin Doğuşu

Yaklaşık bir on yıl sonra, 1995'te Netscape şirketi, ilk güvenlik açığı bildirim programını başlattı. Bu programla birlikte, "bug bounty" (hata ödülü) terimi ilk kez resmi olarak kullanılmaya başlandı. Netscape yetkilileri, bu programı açıklayarak, güvenlik açıklarını bulan kullanıcılara ödül vermenin, daha fazla insanın ürünlerini incelemeye teşvik edeceğini ve böylece ürünlerin daha güvenli hale geleceğini belirttiler. Kısacası, kullanıcılar hem ürünü kullanacak hem de güvenlik açıklarını bildireceklerdi. Bu bug bounty programı, Netscape Navigator 2.0'ın son sürümünün yayınlanmasına kadar devam etti ve kazananlar sonunda açıklandı.

Bug Bounty Platformlarının Doğuşu

Netscape'in sunduğu yöntem o dönemde diğer şirketler tarafından pek benimsenmemişti. Ancak 2002 yılında, IDefense gibi güvenlik şirketleri, farklı şirketlerin kendi bug bounty programlarını oluşturabilmeleri için bir aracı olmaya karar verdiler. Aslında, bu günlerde bug bounty platformu olarak bildiğimiz şeyin ilk örnekleriydi. Bu güvenlik şirketi, her bildirilen güvenlik açığı için yazılım şirketlerinden 400 dolara kadar ödül alıyordu.

2005 yılında, IDefense'ın rakibi olan TippingPoint şirketi de "Zero Day Initiative" adında bir bug bounty platformu başlattı. Zero Day Initiative, tıpkı IDefense gibi, güvenlik uzmanları ile yazılım şirketleri arasında bir köprü görevi görüyordu. Bu program, TippingPoint'in HP tarafından satın alınmasından sonra bile HP tarafından devam ettirildi.

Daha fazla okuyun: Her Yazılım Hatası Bir Güvenlik Açığımıdır?

Bug Bounty'nin Artan Popülerliği

Bu olaydan sonra, bug bounty programlarına olan ilgi giderek arttı. Mozilla, iki yıl sonra Firefox tarayıcısındaki güvenlik açıklarını bulana kadar 500 dolara kadar ödül veren kendi bug bounty programını başlattı. Bu program günümüzde hala devam ediyor ve hatta Mozilla'nın diğer ürünlerine de genişletildi. 2006'nın sonunda, CanSecWest güvenlik konferansı öncesinde, Dragus Ruiu adlı bir güvenlik araştırmacısı, hedef olarak macOS'i seçen bir yarışma düzenleyeceğini duyurdu. Bu adım, Apple'ın keşfedilen güvenlik açıklarına yeterince hızlı yanıt vermemesine bir tepki olarak gerçekleştirildi. Pwn2Own adı verilen bu yarışma, 2008 yılında Windows Vista ve Ubuntu'yu da hedeflerine ekledi. Bir yıl sonra da cep telefonları hedefler arasına katıldı ve yarışmalar o zamandan beri düzenli olarak devam ediyor. Başlangıçta bu yarışmada ödül olarak bir dizüstü bilgisayar veriliyordu, ancak daha sonra Zero Day Initiative organizatörleri tarafından ödül 10.000 dolara çıkarıldı. 2014 yılında düzenlenen yarışmada, güvenlik araştırmacılarına toplam 850.000 dolar ödendi ve bu, bug bounty programlarına yapılan en büyük yatırımlardan biriydi. Bu programın en dikkat çekici yanı sadece ödül miktarı değildi. Bir diğer ilginç nokta da ödülün verilme şekliydi. Pwn2Own'da kazanan kişiye, nakit ödülün yanı sıra, başarıyla hacklediği cihaz ve "Masters" adı verilen özel bir kıyafet veriliyordu. Yarışmanın adı da buradan geliyordu: "Hackle ve sahibi ol!" Bu yarışma, 2019 yılından itibaren Tesla araçları ve endüstriyel kontrol sistemlerini de hedeflerine ekleyerek, bu alanlarda da 900.000 dolarlık ödül sundu.

Facebook ve Microsoft'un Oyuna Girişi

2013 yılında Microsoft ve Facebook, bir araya gelerek "İnternet Bug Bounty" adında birçok hedefi kapsayan büyük bir bug bounty programı başlattı. Bu programda, internet kullanıcıları tarafından sıklıkla kullanılan birçok yazılım ve uygulama hedef olarak belirlendi:

-

Adobe Flash

-

Python

-

Ruby

-

PHP

-

Django

-

Ruby on Rails

-

Perl

-

OpenSSL

-

Nginx

-

Apache HTTP Server

-

Phabricator

Tabii ki bu program sadece bu hedeflerle sınırlı değildi ve aynı zamanda çok sayıda kullanıcıya sahip işletim sistemleri ve web tarayıcıları gibi diğer hedefleri de içeriyordu. Google da 2010 yılından beri bu alanda aktif. Teknoloji dünyasının devlerinden biri olan Google, 2010-2020 yılları arasında bug bounty programlarına yaklaşık 21 milyon dolar harcadı.

Google'ın Bug Bounty Programlarındaki Genişleme

2013 ve 2017 yıllarında Google, daha önceki bug bounty programlarını önemli ölçüde genişleterek halka açtı. Google, Android, Chrome ürünleri, Google Cloud ve Google Play'de 100 milyondan fazla yüklemesi olan uygulamaları bug bounty programının hedefleri arasına aldı. Bu programdaki maksimum ödül miktarı 31337 dolar olarak belirlendi. Google, bug bounty programındaki hedeflerini düzenli olarak genişletiyor ve yakın zamanda programda büyük değişiklikler yaparak yeni ürünlerin hedef olarak belirlenmesi bekleniyor.

Bugcrowd ve Hack One

2011 yılında Sidney, Avustralya'da üç Avustralyalı tarafından kurulan Bugcrowd, günümüzde Sidney ve Londra gibi farklı şehirlerde şubeleri bulunan uluslararası bir şirkettir. Şirketin merkezi ise Amerika Birleşik Devletleri'nin San Francisco şehrinde bulunmaktadır. Bugcrowd, çok sayıda büyük ve tanınmış şirkete hizmet vermektedir. Bu şirketlerden bazıları Tesla, Atlassian, Fitbit, Square, Mastercard, Amazon ve eBay'dir. Bugcrowd şu anda dünya genelinde 29 ülkeden 65 farklı sektördeki şirketlerle çalışmaktadır.

Hack One

Bir yıl sonra, 2012'de iki Hollandalı hacker, Facebook, Google, Apple, Microsoft ve Twitter gibi dünyanın en büyük teknoloji şirketlerinin 100'ünde çok sayıda güvenlik açığı buldu ve bu eylemlerine "Hack 100" adını verdi. Bu hackerlar, buldukları güvenlik açıklarını şirketlere bildirmek için defalarca başvuruda bulundu ancak herhangi bir yanıt alamadı. Sonunda, Facebook'un iç güvenlik yöneticisinin uyarısı üzerine Facebook'un ürün güvenliği yöneticisi bu hackerlarla iletişime geçti. Bu olay, 2012 yılında Hack One şirketinin kurulmasına yol açtı. Hack One, kurulduğu günden itibaren büyük ve önemli bug bounty programları düzenlemiştir. Şirketin yayınladığı verilere göre, 2021 yılına kadar programlarında 160.000 güvenlik açığı tespit edilmiş ve bu açıklar için şirketlere 100 milyon dolar ödeme yapılmıştır.

Bug Bounty ve Hacker'lara Olan Güvenin Artması

Bug bounty programları yaygınlaştıkça, bu programlara ve hackerlara olan güven de giderek arttı. Mart 2016'da ABD Savunma Bakanlığı, Hack the Pentagon adlı bir bug bounty programını Hack One platformu üzerinden başlattı. Bu 24 günlük programda, devlet kurumunun web sitelerindeki 138 güvenlik açığı için hackerlara 70.000 dolar ödendi. Benzer şekilde, ABD ordusunun sistemleri için de Hack the Army adlı bir bug bounty programı düzenlendi. Bu programda 371 güvenlik araştırmacısı (bunların arasında 25 devlet çalışanı ve 17 askeri personel de vardı) görev aldı ve toplamda yaklaşık 100.000 dolar ödeme yapıldı. Mayıs 2017'de ise ABD Hava Kuvvetleri için Hack the Air Force adlı bir program düzenlendi ve bu programda da güvenlik araştırmacılarına 130.000 dolar ödeme yapıldı.

Günümüz ve Gelecek...

Hack One’ın raporuna göre, “2022 yılına gelindiğinde dünya genelinde işletmelerde 1.8 milyon siber güvenlik uzmanı eksikliği yaşanıyor. Ancak hackerlar, uzmanlıkları ve işbirlikleriyle bu açığı kapatmaya yardımcı oluyor.” Bu durum, siber güvenliğin sağlanması için ortaklık ve topluluk bilgisine dayalı bir çözüme ihtiyaç olduğunu gösteriyor. Bug bounty (hata ödülü) programları, bu ihtiyacı karşılayabilecek bir çözüm olarak öne çıkıyor. 21. yüzyılın üçüncü on yılında pek çok bug bounty platformu ve programı hayata geçirildi. Bu gelişmeyle birlikte, bug bounty kültürünün güvenlik araştırmacıları ve işletmeler arasında yaygınlaşmasıyla, gelecekte siber dünyada bug bounty programlarının daha da önemli bir rol oynayacağı öngörülüyor.

Bug bounty hakkında ne düşünüyorsunuz? Bu güvenlik çözümünün geleceği hakkında ne gibi tahminleriniz var?